احراز هویت دو عاملی

(Two-Factor Authentication | 2FA)

افزایش امنیت حسابهای کاربری با یک لایه محافظ اضافی

در دنیای دیجیتال امروز که حملات سایبری و نشت اطلاعات بهصورت روزافزون در حال افزایش است، استفاده از احراز هویت دو عاملی (Two-Factor Authentication) یکی از مطمئنترین و مؤثرترین روشها برای حفاظت از دادهها و حسابهای کاربری محسوب میشود.

احراز هویت دو عاملی (2FA) روشی است که با افزودن یک فاکتور امنیتی دوم در فرآیند ورود، دسترسی غیرمجاز را به حداقل میرساند و امنیت سیستمها را تا چندین برابر افزایش میدهد.

در واقع، اگر رمز عبور شما در اختیار فردی دیگر قرار بگیرد، فاکتور دوم مانند یک سد امنیتی عمل میکند و مانع از ورود او به حساب شما میشود. امروزه شرکتهای بزرگ مانند Google، Microsoft، Cisco، Cloudflare، Okta و سایر ارائهدهندگان خدمات دیجیتال، احراز هویت دو عاملی را به عنوان یک الزام امنیتی برای کاربران خود معرفی کردهاند.

احراز هویت دو عاملی چیست؟

احراز هویت دو عاملی (2FA) یک فرآیند امنیتی است که در آن کاربر برای ورود به حساب کاربری یا سیستم، باید دو عامل متفاوت از احراز هویت را ارائه دهد.

این روش بهعنوان زیرمجموعهای از احراز هویت چندعاملی (Multi-Factor Authentication | MFA) شناخته میشود و بهطور گسترده برای محافظت از دادههای حساس در سیستمهای بانکی، شبکههای سازمانی و پلتفرمهای ابری مورد استفاده قرار میگیرد.

در مقابل روشهای سنتی احراز هویت تک عاملی (SFA) که تنها متکی به رمز عبور هستند، 2FA از دو لایه محافظتی بهره میبرد:

چیزی که کاربر میداند (مانند رمز عبور یا PIN)

چیزی که کاربر دارد (مثل تلفن همراه، توکن امنیتی یا کارت هوشمند)

گاهی نیز نوع سوم — «چیزی که هستی» — یعنی اطلاعات بیومتریک (اثر انگشت یا تشخیص چهره) به عنوان بخشی از احراز هویت دو عاملی به کار میرود.

چرا احراز هویت دو عاملی ضروری است؟

بیش از ۸۰٪ از حملات سایبری موفق ناشی از رمز عبورهای ضعیف یا افشاشده است.

حتی اگر کاربران از پسوردهای قوی استفاده کنند، مهندسی اجتماعی، حملات فیشینگ یا بدافزارها میتوانند آنها را به خطر بیندازند.

در چنین شرایطی، احراز هویت دو عاملی یک سد دفاعی حیاتی ایجاد میکند.

مزایای کلیدی:

جلوگیری از دسترسی غیرمجاز حتی در صورت لو رفتن رمز عبور

افزایش اعتماد کاربران به امنیت سرویس

انطباق با استانداردهای امنیتی مانند ISO 27001 و NIST SP 800-63B

سادگی پیادهسازی و سازگاری با سرویسهای ابری، VPN و برنامههای سازمانی

ایجاد فرهنگ امنیتی قویتر در سازمان

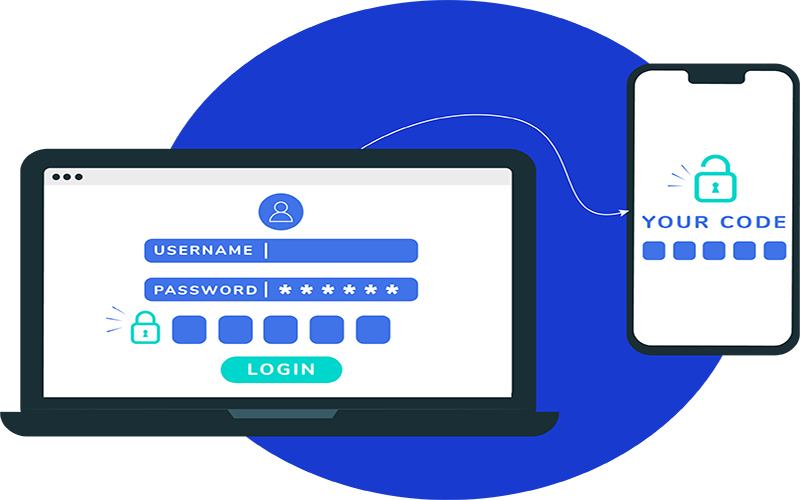

نحوه عملکرد احراز هویت دو عاملی (2FA)

فرآیند Two-Factor Authentication معمولاً شامل مراحل زیر است:

وارد کردن رمز عبور (فاکتور اول)

کاربر مانند همیشه رمز عبور خود را وارد میکند.

ارسال فاکتور دوم احراز هویت

سیستم یک کد موقت (One-Time Password) یا لینک تأیید برای کاربر ارسال میکند.

تأیید نهایی

کاربر با وارد کردن کد یا تأیید از طریق اپلیکیشن، هویت خود را ثابت میکند.

تنها در صورت تأیید هر دو فاکتور، دسترسی به حساب کاربری ممکن میشود.

انواع روشهای احراز هویت دو عاملی

۱. احراز هویت پیامکی (SMS-Based 2FA)

سادهترین و رایجترین روش 2FA است. پس از ورود رمز عبور، کد امنیتی ۶ رقمی از طریق پیامک ارسال میشود.

🔸 مزیت: راحتی استفاده برای کاربران عمومی

🔸 محدودیت: آسیبپذیر در برابر حملات SIM-Swap یا فیشینگ پیامکی

۲. اپلیکیشنهای Authenticator

اپهایی مانند Google Authenticator، Microsoft Authenticator یا Authy هر ۳۰ ثانیه کدی جدید تولید میکنند.

🔸 مزیت: بدون نیاز به اتصال اینترنت

🔸 امنیت بالاتر نسبت به پیامک

۳. توکن سختافزاری (Hardware Token)

دستگاههای فیزیکی کوچکی مانند YubiKey یا RSA SecurID هستند که کد موقت تولید میکنند.

🔸 مزیت: مقاومت بالا در برابر حملات آنلاین

🔸 برای سازمانهای حساس (مالی، دولتی، صنعتی) ایدهآل است

۴. احراز هویت بیومتریک (Biometric 2FA)

استفاده از اثر انگشت، تشخیص چهره یا اسکن عنبیه به عنوان فاکتور دوم.

🔸 مزیت: سرعت بالا و راحتی کاربر

🔸 نیاز به تجهیزات سختافزاری خاص

۵. Push-Based Authentication

در این روش، اعلان (Push Notification) به گوشی کاربر ارسال میشود و با یک لمس، ورود تأیید میگردد.

🔸 مزیت: تجربه کاربری عالی

🔸 مورد استفاده در پلتفرمهایی مثل Duo Security (Cisco) و Okta Verify

اجزای اصلی سیستم احراز هویت دو عاملی

| فاکتور | توضیح | نمونهها |

|---|---|---|

| چیزی که کاربر میداند | دانش شخصی (رمز عبور، PIN، پاسخ امنیتی) | Password, PIN |

| چیزی که کاربر دارد | وسیله فیزیکی یا دیجیتال برای تأیید هویت | گوشی، توکن، کارت هوشمند |

| چیزی که هست | ویژگی بیومتریک فرد | اثر انگشت، چهره، صدا |

ترکیب این سه فاکتور، پایهی MFA (Multi-Factor Authentication) است، اما در حالت 2FA معمولاً دو مورد از این سه بهکار میرود.

تفاوت 2FA با MFA و SFA

| نوع | فاکتورهای مورد استفاده | سطح امنیت | توضیح |

|---|---|---|---|

| SFA (Single-Factor) | فقط رمز عبور | پایین | آسیبپذیر در برابر فیشینگ |

| 2FA (Two-Factor) | رمز + یک عامل دیگر | متوسط تا بالا | متداولترین روش امنسازی حسابها |

| MFA (Multi-Factor) | دو یا چند عامل | بسیار بالا | ترکیب رمز، توکن، بیومتریک، موقعیت مکانی و غیره |

مزایای استفاده از احراز هویت دو عاملی در سازمانها

محافظت از دادههای حیاتی در برابر نفوذ داخلی و خارجی

پایبندی به الزامات امنیتی در استانداردهایی مثل ISO 27001 و NIST

افزایش اطمینان مشتریان و کاربران نهایی

جلوگیری از حملات Credential Stuffing و Brute Force

افزایش سطح امنیت دسترسی در VPN، ایمیل، و پنلهای مدیریتی

پشتیبانی از روشهای انعطافپذیر احراز هویت (SMS، Token، Biometric، App)

چالشها و محدودیتهای احراز هویت دو عاملی

هرچند 2FA بسیار امنتر از روشهای تک عاملی است، اما پیادهسازی آن بدون برنامهریزی میتواند چالشبرانگیز باشد:

مشکلات فنی هنگام فعالسازی یا از بین رفتن دستگاه تأیید

احتمال فیشینگ کاربران برای گرفتن کد موقت

هزینههای اولیه برای خرید توکن یا لایسنس MFA

مقاومت کاربران در برابر تغییر عادات ورود

راهحل نوتریکا برای این موارد، آموزش کاربران، ارائه راهکار MFA ماژولار و پیادهسازی زیرساخت متمرکز مدیریت احراز هویت (Identity Management Platform) است.

نحوه پیادهسازی احراز هویت دو عاملی در سازمانها

۱. تحلیل نیازها و سطح حساسیت اطلاعات

۲. انتخاب روش مناسب 2FA (SMS، اپلیکیشن، توکن یا بیومتریک)

۳. استفاده از Gateway یا سرویس متمرکز احراز هویت (مانند RADIUS، LDAP یا SAML)

۴. آموزش کاربران و مدیریت بازیابی در صورت از دست رفتن فاکتور دوم

۵. پایش و گزارشگیری امنیتی برای اطمینان از صحت عملکرد

پیادهسازی موفق 2FA نیازمند همکاری میان تیمهای امنیت اطلاعات، IT و منابع انسانی است تا تجربهای بدون اختلال برای کاربران فراهم شود.

استانداردها و دستورالعملهای مرتبط با 2FA

NIST SP 800-63B (Digital Identity Guidelines)

ISO/IEC 27002:2022 – Information Security Controls

FIDO2 / WebAuthn Standards

GDPR – Data Protection by Design

نوتریکا در پروژههای امنیتی خود، احراز هویت دو عاملی را مطابق این استانداردها طراحی و پیادهسازی میکند تا امنیت کاربران و انطباق با الزامات قانونی تضمین شود.

آینده احراز هویت دو عاملی (Next-Gen 2FA)

روندهای جدید در امنیت دیجیتال، به سمت احراز هویت بدون رمز عبور (Passwordless Authentication) در حال حرکتاند.

در این روشها از توکنهای سختافزاری FIDO2، کلیدهای امنیتی، تشخیص چهره و اثر انگشت برای ورود استفاده میشود، بدون نیاز به وارد کردن رمز عبور سنتی.

پیشبینی میشود تا سال ۲۰۲۷، بیش از ۷۰٪ سازمانها از ترکیب 2FA و Biometric MFA برای تمامی دسترسیهای حیاتی خود بهره ببرند.

امنیت و حریم خصوصی در استفاده از 2FA

احراز هویت دو عاملی در عین افزایش امنیت، باید با رعایت قوانین حریم خصوصی (Privacy Compliance) نیز همراه باشد.

راهکارهای نوتریکا در حوزه 2FA با در نظر گرفتن موارد زیر طراحی میشوند:

ذخیره امن اطلاعات بیومتریک بهصورت رمزنگاریشده

حذف دورهای دادههای موقت احراز هویت

استفاده از رمزنگاری AES-256 برای تبادل کدها

مطابقت با الزامات GDPR و ISO 27701

سوالات متداول (FAQ)

۱. تفاوت بین احراز هویت دو عاملی (2FA) و چندعاملی (MFA) چیست؟

2FA شامل دو فاکتور (مثلاً رمز عبور + تلفن همراه) است، در حالیکه MFA میتواند بیش از دو فاکتور مانند بیومتریک، موقعیت مکانی و توکن را ترکیب کند.

۲. آیا احراز هویت دو عاملی قابل هک شدن است؟

بهندرت، اما بله — اگر کاربر کد موقت را در اختیار مهاجم قرار دهد یا بدافزار روی دستگاه نصب شده باشد. با استفاده از اپلیکیشنهای رمز یکبارمصرف (TOTP) و آموزش کاربران، احتمال حمله تقریباً صفر میشود.

۳. بهترین روش احراز هویت دو عاملی چیست؟

اپلیکیشنهای Authenticator یا توکن سختافزاری، امنترین گزینهها هستند زیرا به اینترنت یا پیامک وابسته نیستند.

۴. آیا میتوان 2FA را برای همه کاربران سازمان فعال کرد؟

بله، با راهکارهای متمرکز IAM و SSO نوتریکا میتوان 2FA را بهصورت یکپارچه برای تمام کاربران اعمال کرد.

۵. اگر فاکتور دوم را از دست بدهم چه میشود؟

با استفاده از Backup Codes یا پشتیبانی سازمان، حساب کاربری قابل بازیابی است.

نتیجهگیری

احراز هویت دو عاملی (Two-Factor Authentication) یکی از مؤثرترین راهکارهای امنیتی برای حفاظت از حسابهای کاربری، شبکهها و دادههای سازمانی است.

افزودن فاکتور دوم به فرآیند ورود، مانع اصلی در برابر نفوذ مهاجمان است و امنیت اطلاعات را چند برابر میکند.

شرکت نوتریکا با ارائه راهکارهای جامع 2FA و MFA، به سازمانها کمک میکند تا با استانداردهای جهانی امنیت دیجیتال همگام شوند و از دسترسی غیرمجاز به دادههای حیاتی جلوگیری کنند.